文/鄭宜芬

國家資通安全研究院 27 日公布首屆「產品資安漏洞獵捕活動」成果,針對網通設備、NAS 及工業網通找出 20 項漏洞,有助於提前發現潛在風險、縮短修補時程,進一步強化整體產品安全,並取得國際 CVE 漏洞編號。今年 9 月將展開第二屆活動,導入 AI 工具提升攻擊能量,鎖定純軟體漏洞獵捕,並祭出 800 萬元總獎金。

[ 加入 CIO Taiwan 官方 LINE與 Facebook,與全球 CIO 同步獲取精華見解 ]

推動網通設備、NAS 及工業網通邁向「主動賦能」

資安署署長蔡福隆表示,首屆活動於去年 12 月舉辦,隨著歐盟《網路韌性法》(Cyber Resilience Act, CRA)等國際規範逐步上路,產品資安能力已與供應鏈信任、出口競爭力及國家整體數位韌性密切相關。

資安院指出,產品上市前經過標準測試仍然不夠,透過漏洞獵捕活動與上市前既有資安檢測程序相互補強,使廠商得以在產品上市前即掌握潛在問題,將原本可能於上市後才暴露的風險提前處理,進一步提升產品安全與市場信任。期許透過研究員挖掘、企業修補與第三方驗證公正性,建立漏洞揭露機制串聯產業與社群。

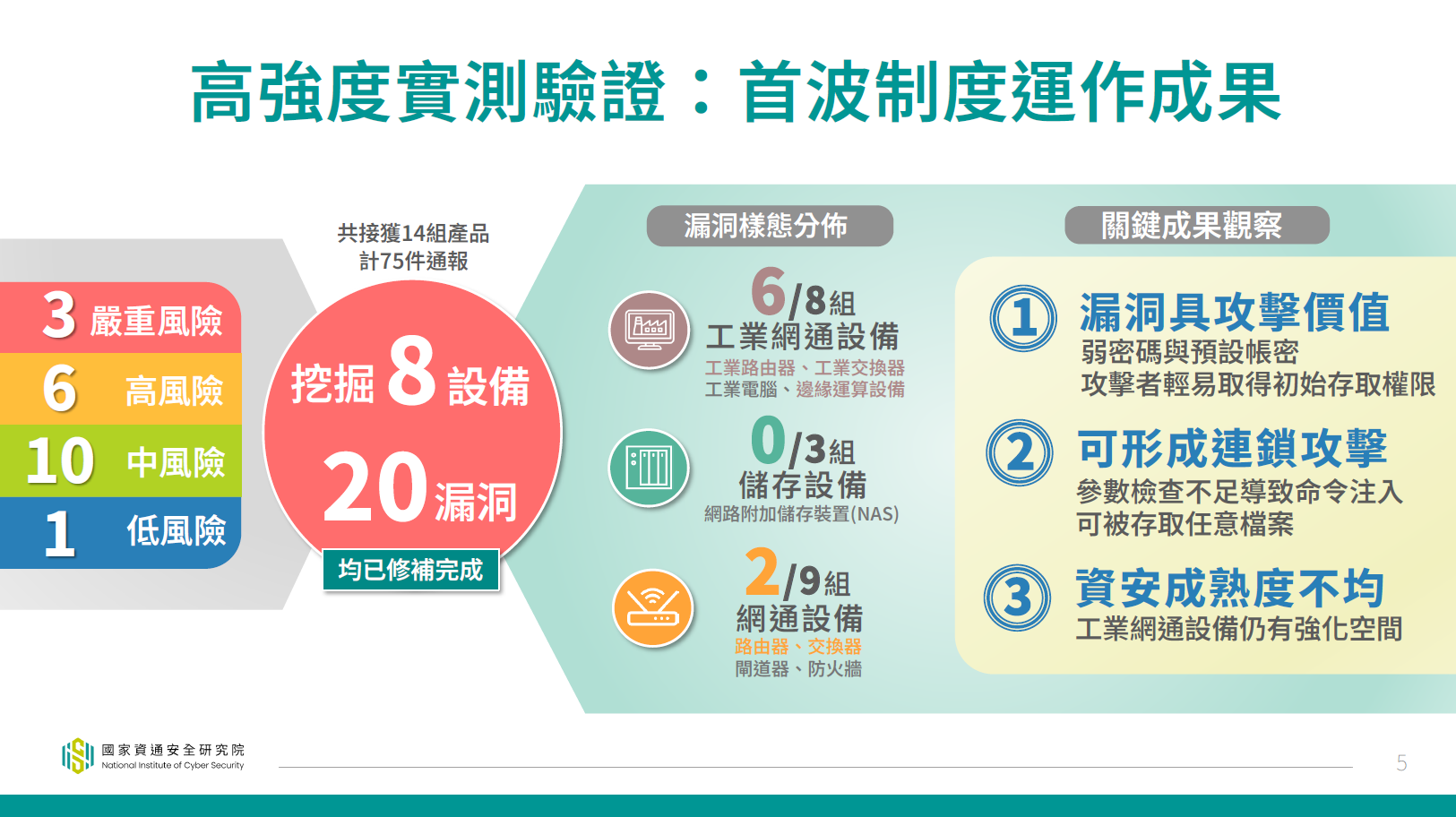

此次活動集結 11 家國內指標性資通訊大廠、179 位本土資安研究員,針對網通設備、網路儲存設備(Network Attached Storage, NAS)及工業網通等 20 組產品進行測試,主因考量我國相關產品出口海外,在面對國際合規與安全要求時更具急迫性。

資安院表示,此次發現的漏洞中,部分元件因使用弱密碼可能導致任意檔案遭讀取,亦有因未妥善檢查參數輸入格式,而產生命令注入(Command Injection)風險等漏洞。

協助廠商取得國際 CVE 漏洞編號

獵捕活動最終確認 20 項有效漏洞,其中包含 3 項嚴重等級與 6 項高風險漏洞。除了提供本土頂尖資安人員實質誘因,資安院亦將貢獻者列入專屬名人堂公開致謝,表彰積極協助廠商取得國際 CVE 漏洞編號。

目前已有廠商配合申請取得 6 個通用弱點與漏洞(Common Vulnerabilities and Exposures, CVE)編號,資安院也將持續追蹤後續辦理情形。參與計畫的藍隊廠商皆表達高度意願持續參與後續活動;紅隊研究員亦肯定活動整體運作,並建議未來若能進一步明確揭露測試標的資訊與評估標準,將更有助提升漏洞挖掘成效。

此外,為提升防禦力,資安院計畫在年底辦理研討會,將 AI 紅隊演練的技術移轉給廠商,協助企業建立內部的 AI 自我檢測流程。

第二屆獎金800萬 瞄準軟體供應鏈

至於發放的 53.9 萬獎金遠低於原先準備的 720 萬元,資安院院長林盈達表示,並非因為駭客不夠強,而是因為臺灣硬體廠商如研華、威強電,長期參與國際競爭,嵌入式軟體的防禦能力已具國際水準。相較之下,臺灣軟體業較缺乏國際實戰經驗,且軟體攻擊面更廣。

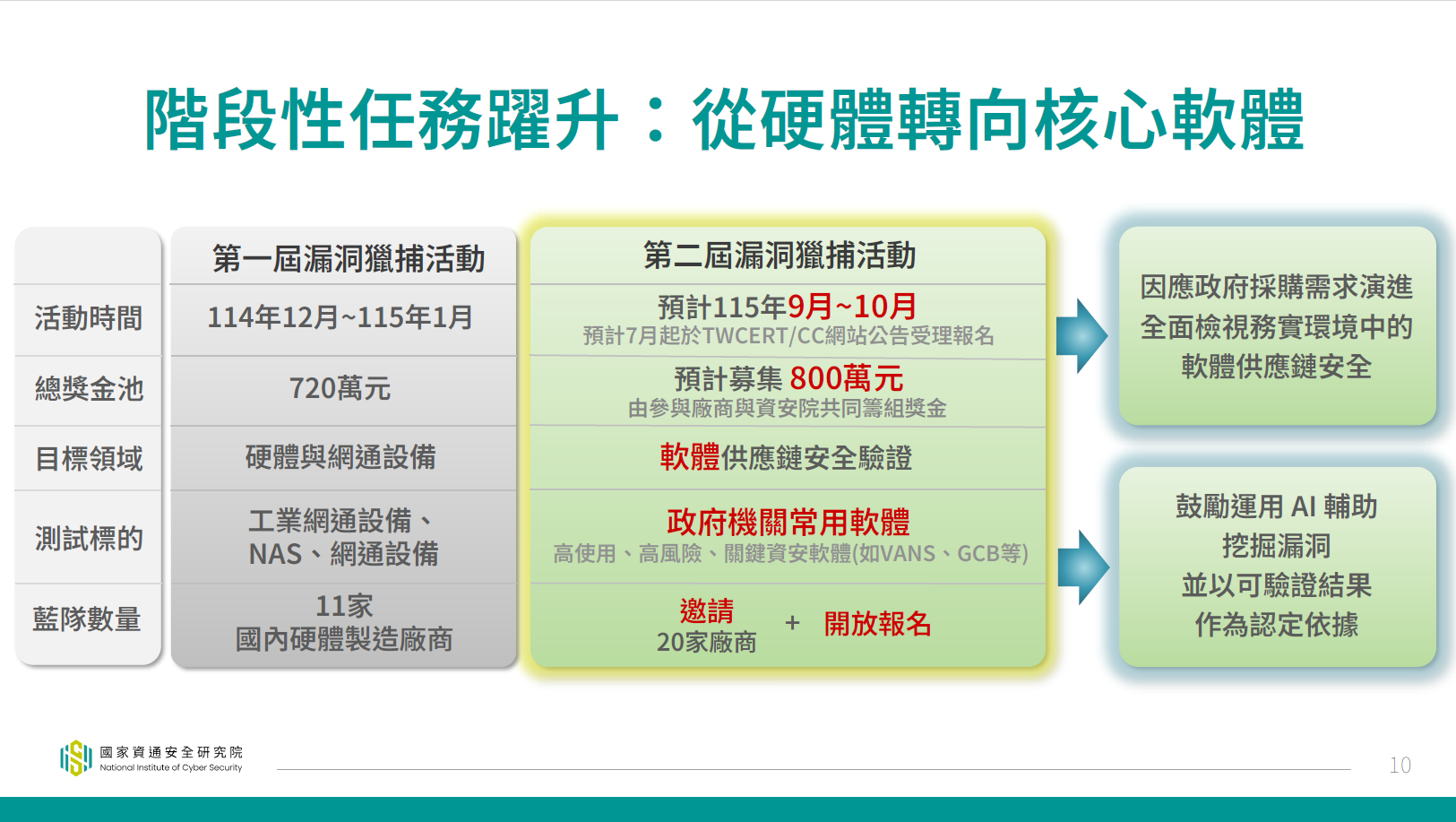

因此,第二屆漏洞獵捕活動將於今年 9 月展開,將以「軟體供應鏈安全驗證」為主軸,針對政府機關常用軟體項目,優先選擇使用率較高或涉及高風險情境之軟體進行驗證。

林盈達預告第二屆將有三大特色,首先是獎金提升至 800 萬元;其次,漏洞從嵌入式硬體轉向公務機關常用的純軟體系統,由於純軟體的複雜度遠高於硬體,預期漏洞數量將增加,更需要透過實證來確認;第三,將全面開放白帽駭客使用 AI 自動化工具,以提升測試效率與覆蓋率,「因為這樣火力才會更旺、效率更高,獎金可能發到爆掉」。

資安院表示,期望透過獵捕活動與公私協力模式,強化 MIT 產品競爭力,並且建立持續運作的機制,未來亦將導入政府共契採購實務,讓臺灣製造從「Made in Taiwan」邁向「Make It Trusted」。

(本文授權非營利轉載,請註明出處:CIO Taiwan)