在 AI 驅動的數位時代,BIM 已從工程工具轉變為關鍵數位資產,而其資安治理能力,正成為組織治理成熟度的試金石。

文/梁日誠

在 ACE(Architecture、Construction、Engineering)領域,「建築資訊模型 Building Information Modeling(BIM)」的角色於近期快速轉變,從設計與施工協作工具,演化到現今而成為數位雙生(Digital Twin)、智慧建築(Smart Building)、AI 應用,與 ESG 數據平台的基礎架構,BIM 已不再只是工程技術,而是關鍵數位資產。

當 AI 與資料分析能力導入 BIM 流程後,模型不再只是靜態幾何,而是承載建築生命週期相關重要資訊,例如,設備與控制系統參數、結構節點與關鍵配置資訊、能源模型與碳排數據、施工與營運履歷、即時 IoT 數據映射等,BIM 的價值上升,其風險亦同步上升。

在《不可能的任務》系列的電影中,主角往往不是依靠力量,而是依靠對建築資訊的掌握,透過平面圖與系統配置分析,找出安全漏洞並模擬行動路徑,這種對空間與系統資訊的全面理解,恰如建築資訊模型(BIM)可提供的能力,差別在於電影中,建築資訊被用來突破防線,而在現實世界中,我們必須確保這些資訊受到資安治理與保護。換言之,BIM 的資安治理,已經是數位轉型下不可迴避的核心議題。

BIM 的國際標準 – ISO 19650 系列

ISO 19650 系列國際標準將 BIM 定義為一種「資訊管理方法(Information Management Approach)」,亦形成生命週期(Life Cycle)的框架,其與組織治理的關係如 <圖A>。

包含了交付階段(Delivery Phase)的 Project Information Model(PIM)與運作階段(Operational Phase)的 Asset Information Model(AIM),而非單純的建模工具,其架構核心在於資訊需求的分層設計,包括,Organizational Information Requirements(組織資訊需求,OIR)、Asset Information Requirements(資產資訊需求,AIR)、Project Information Requirements(專案資訊需求,PIR)、Exchange Information Requirements(資訊交換需求,EIR);當 Common Data Environment(共通資料環境,CDE)成為專案的資訊來源時,BIM 模型不再只是設計成果,而是具有組織價值的數位資產。

於 <圖A> 所示架構中,BIM 已不再僅屬於專案或工程層級之技術工具,而是被納入組織管理體系之核心節點。其橫向整合資訊管理、專案管理、資產管理及特定治理議題(如:AI、Data、Cybersecurity 等),提供跨域協作之管理機制;縱向則對齊組織治理架構,由治理層透過 Direct–Evaluate–Monitor 機制進行監督,使 BIM 為支撐整體數位治理的重要基礎。

尤其於資產除役階段(Decommissioning),ISO 19650 所建構之資訊管理生命週期並未終止於營運結束,而須延伸至資產退役與數位模型封存管理。AIM 須依據資訊分類與安全等級進行歸檔、保存或安全銷毀,確保敏感資訊不因專案結束而失控,使資訊治理真正覆蓋資產之完整生命週期。

BIM 的資安導向方法

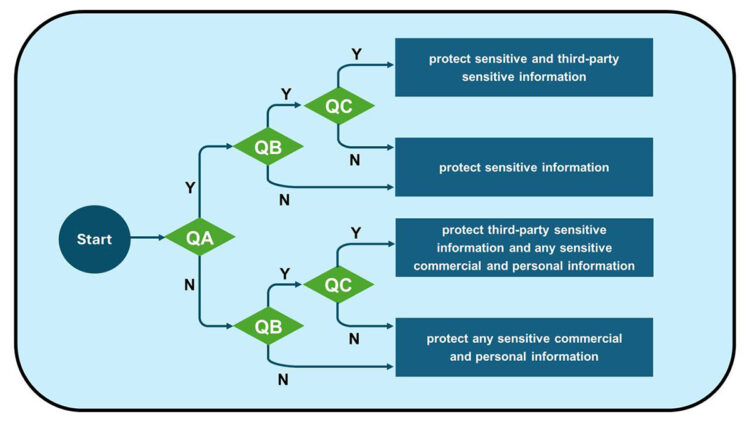

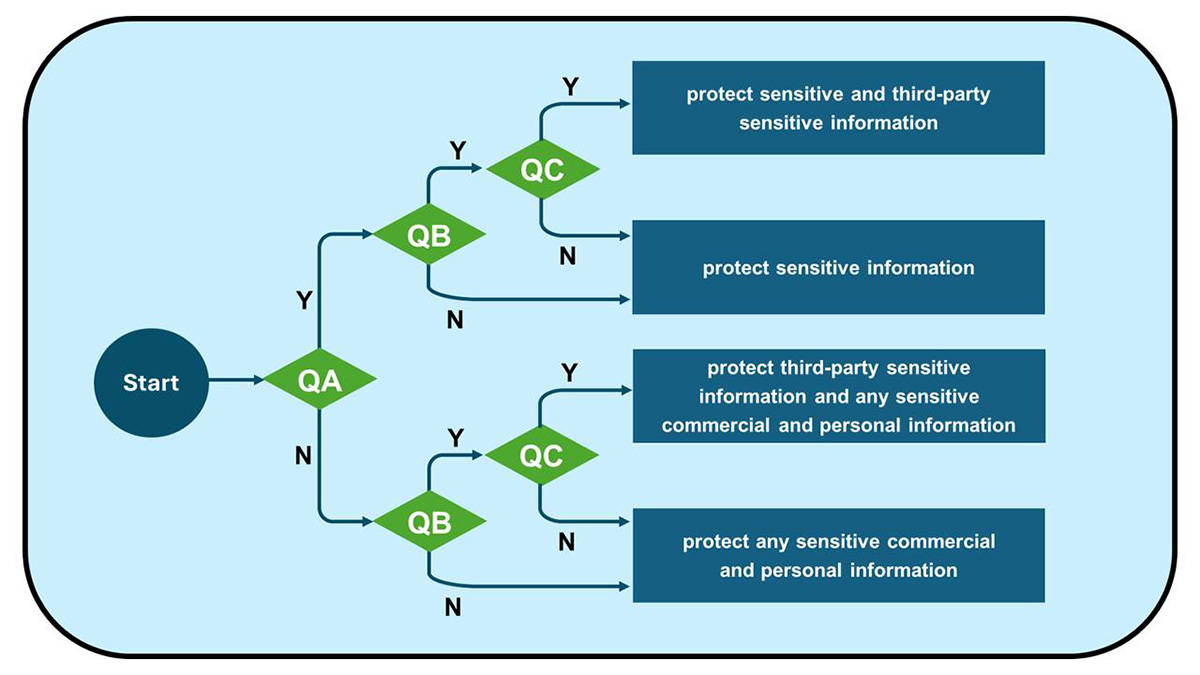

「ISO 19650-5 Security-Minded Approach to Information Management」所提出的 BIM 資安導向方法(Security-Minded Approach,SMA),其核心之一在於資安分級判斷機制(Security Triage,ST),如 <圖B>,ST 並非一般性的風險提問,而是一個三層條件式判斷流程,包含以下三個提問要點:

◆ 提問 A(QA):該計畫、專案、資產、產品或服務(及其相關資訊)是否屬於敏感項目? 此處的「敏感」可能涉及如:關鍵基礎設施、公共安全、群聚場所、可能揭露設施弱點、國安或高價值資產等,若答案為 Yes,則必須啟動 SMA 保護機制。

◆ 提問 B(QB):是否將會或已經取得其他組織之非公開資訊? 此提問聚焦於第三方資訊存取,即使專案本身不屬於敏感項目,只要涉及他方非公開資訊,仍須進一步判斷。

◆ 提問 C(QC):該第三方資訊是否屬於敏感資訊?若第三方資訊屬敏感,則必須啟動對應之保護機制。

ST 旨在判定是否必須將專案納入 SMA 管理架構,其關注點在於:採比例原則(Proportionate and Appropriate Approach)、避免對所有專案一律套用高強度資安控制、避免對敏感專案缺乏治理判斷、將剩餘風險文件化並由治理層接受。

若經 ST 判定需要啟動 SMA 保護機制,委託方(Appointing Party)須完成三項關鍵步驟:

■ 建立 Security Strategy(資安策略):做為組織層級的安全藍圖,識別風險、界定緩解原則,並文件化可接受的剩餘風險。

■ 建立 Security Management Plan(資安管理計畫):將策略轉化為可執行措施,明確角色責任、資訊分享限制與技術控制機制。

■ 建立 Security Breach and Incident Management Plan(資安事件應變計畫):訂定資安事件通報、處置與事後檢討流程,確保經驗回饋至治理層。

在 BIM 的領域,ISO 19650-5 之下的 SMA 與 ST 不僅是資安保護機制,更成為將 BIM 納入可歸責的資安治理與資安管理(例如,ISO 27001 資安管理系統)的介面。

AI 與 ESG 的新興應用與考量

AI 與 ML 在 BIM 領域的新興應用包括如:施工延誤與成本偏差預測、結構壽命與維護排程優化、HVAC 能源最佳化、自動法規與合規檢查、空間利用率分析等; Digital Twin 結合即時 IoT 數據,使 BIM 成為動態推論與決策引擎。

然而,在資安治理視角下,AI 應用也同時帶來新興風險,如:訓練資料風險、模型完整性風險、BIM 數據遭惡意竄改(Adversarial Attack)的風險、自動化決策責任風險等。

AI 強化了 BIM 的應用價值,價值倍增的同時,風險相應也成比例放大,例如,2013 年澳洲安全情報組織(ASIO)新總部大樓藍圖遭特定國家級駭客竊取(ABC News報導),駭客透過入侵承包商系統,取得樓層配置、伺服器位置、通訊佈線與安全系統等詳細資訊,直接暴露設施弱點與潛在物理攻擊路徑。

此案凸顯即使在 BIM 前身階段,建築資訊外洩即可能帶來國安級風險;在 AI 時代,當 BIM 演進為動態數位雙生時,此類風險更將成倍放大。

近期類似事件仍層出不窮,例如,2025 年底美國建築公司 Elford, Inc. 遭駭客入侵事件,敲響了 ACE 產業供應鏈的警鐘,該事件外洩了超過 1.5 GB 的關鍵專案文件,其中包含大量建築藍圖與分包商記錄,導致部分敏感公共設施的配置暴露於暗網。

[ 加入 CIO Taiwan 官方 LINE 、 Facebook 與 LinkedIn,與全球CIO同步獲取精華見解 ]

此案例再次顯示,建築公司已成為高價值數據攻擊目標,任何環節的漏洞都可能導致整體數位資產失守。當決策越來越依賴模型推論,模型本身的完整性與可信度,便成為治理層必須直接面對的議題。尤其資安防護應該一併考量 IT 與 OT 資安(例如 IEC 62443 系列 IACS 領域資安國際標準)並重、資料主權與雲端 CDE 等應用面向。

ESG 已逐步成為企業與公共工程的重要合規議題,在 ACE 領域,關鍵指標包括碳排放計算、能源效率、材料生命週期評估、設備運行績效等,BIM 可提供結構化資料來源,使得 ESG 揭露具備可追溯性。

唯有 BIM 成為 ESG 報告之資料源時,其完整性與可信度便將直接影響法規遵循、投資人信任、公共責任等議題,這使 BIM 模型從工程成果轉化為正式資訊資產,也就必須納入 ISO 27001 資安管理系統(ISMS)下之控制領域,例如資產盤點、存取控制與事件管理範圍等。

國際應用趨勢與結語

在國際間,加拿大於 Smart Building 發展中整合模型與營運數據以提升基礎設施韌性;英國則透過 BIM Level 2 建立標準化資訊管理基礎;新加坡則是將 BIM 納入智慧城市與數位建築審查架構,此 BIM 國際趨勢顯示了 BIM 已成為營運與治理基礎,而非施工附屬工具。

台灣對於 BIM 議題漸增關注,相關的主管機關與 ACE 業者宜儘早啟動 ISO 19650-5 於資通安全管理法的 BIM 資安整合、合規評估與能力建置等機制。

資安治理不應僅限於資訊部門,更需結合 BIM 相關的工程團隊與法務、ESG 治理單位的跨域協作。

AI 的注入,讓 BIM 更具效益與效率,ESG 的應用則增強了 BIM 於永續議題的重要性。對應的國際標準 ISO 19650-5 則讓 BIM 資安可被分級判斷、被整合於 ISO 27001 與 IEC 62443 系列的資安管理與 ISO 27014 資安治理。

ACE 領域的數位競爭力,不僅在於模型精確度,更攸關於治理成熟度(例如,ISO 37000 與 ISO 37004),在 AI、ESG 與智慧基礎設施快速演進的環境下,BIM 不再只是提升效率的工具,而是決定風險邊界的數位基礎,真正的競爭力,早已跨越模型的精細程度,而在於是否具備對模型進行治理的能力。

(本文授權非營利轉載,請註明出處:CIO Taiwan)