雲端服務資料盤點及清理責任

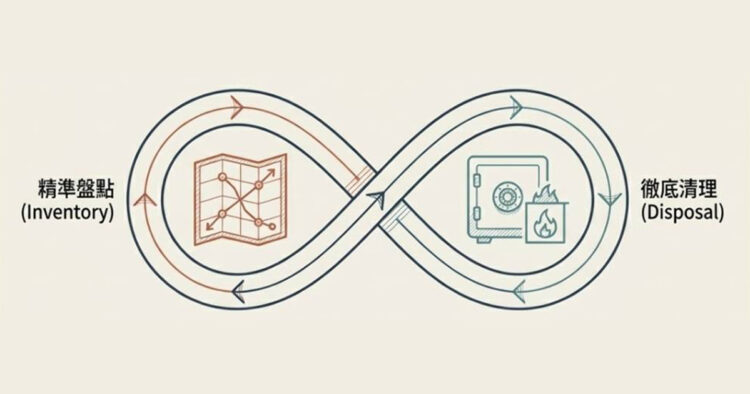

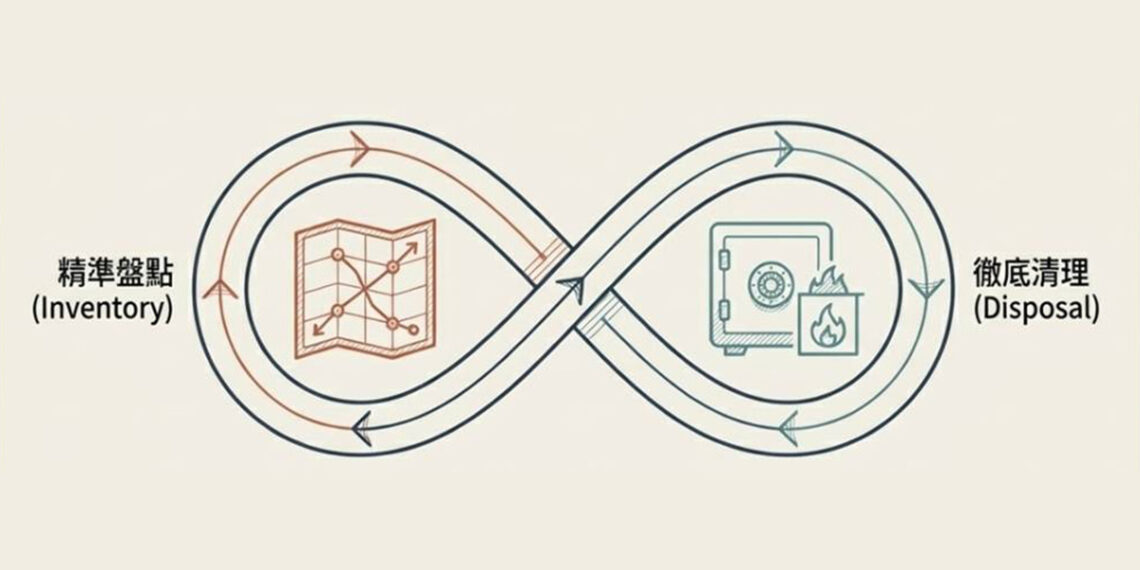

組織採用雲端服務時當面對資料安全清理與盤點清冊,應該由CSP與CSC共同負責將資料進行安全銷毀,並透過建立清冊來有效管理資料,以確保符合隱私保護法規。

文/林逸塵(國立政治大學資訊管理博士)

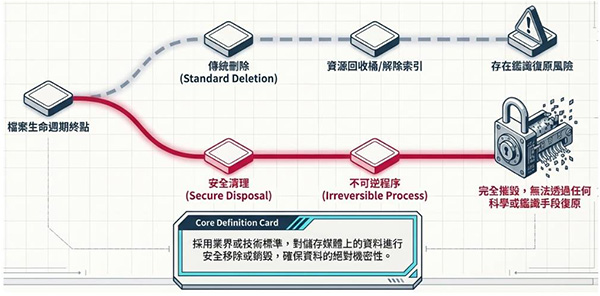

資料安全清理(Secure Disposal)是指採用業界或技術標準等適當方式,對儲存媒體上的資料進行安全移除或銷毀,使資料無法透過任何鑑識手段回復。

透過一些管理上手段,確保資料的安全性,例如授權與存取限制、資料銷毀清理、稽核驗證、資料變更管理。

資料盤點清冊(Data Inventory)是組織內所保有資料的資產目錄,主要在呈現資料描述、來源、擁有者、儲存位置、格式、使用方式及使用權限等處理資料流程。

盤點清冊就如同圖書館的圖書分類目錄,可以幫助組織定位、管理、利用與共享資料,對於組織後續評估、遵循隱私保護合規性、應採取措施有關鍵作用。

雲端服務所儲存的任何敏感或個人資料,應確保其在安全原則下進行清理及善用資料清單進行管理,在資料安全保護的實踐是重要議題。

資料安全清理

我們設想雲端服務客戶(Cloud Service Consumers;CSC)主動要求雲端服務供應商(Cloud Service Provider;CSP)停止服務,甚至雲端儲存設備需汰除時,自然就會產生資料清理的議題。

一般而言,CSP 具有資料處理技術的掌控能力,因此雙方應理解及議定清理資料的方法,以確保資料清除是一種不可逆程序,無法再次透過任何鑑識或科學的手段復原。

對於不同的 IaaS、PaaS 及 SaaS 雲端服務模式,在負擔的資料保護責任並沒有差異,只要有雲端服務就會有資料安全清理的程序,並且在清理動作執行時,CSP 及 CSC 彼此間是具有相依的關係。

CSP 及 CSC 的共享安全責任具有相依性(Shared-Dependent),處理雲端資料時因法規要求、儲存媒體損壞、資料生命週期結束等,在 CSP 或 CSC 兩者皆會發生清理資料的需求,因此,資料安全清除在控制與實作的責任歸屬,其責任是由 CSP 及 CSC 共同承擔,應各別訂出雲端服務資料處理方式,雙方可就下列安全要求建立共識及進行討論。

● 清除授權程序:應建立清理資料的授權程序,嚴格要求經 CSC 授權人員才能發起、設定並核准清理請求,而 CSP 只負責執行資料銷毀程序,不能自行決定清理時機。

● 資料限制存取:處置請求後應限制存取,CSP 接收到 CSC 的資料清除請求,經核准後應禁止任何資料存取動作。

● 評估銷毀方式:CSC 應理解各種資料銷毀差異,並根據資料敏感度、儲存媒體類型及法令要求,選擇最適當的處理方法。

● 媒體所在限制:資料儲存媒體在未經去識別化或完成清除程序前,不得離開組織授權的場域,CSP 的資料中心亦不得任意移動媒體。

● 資料永久銷毀:儲存媒體在實體處置前,媒體上的資料必須使用標準程序進行銷毀,使資料無法還原,並對媒體進行實體破壞(例如硬碟消磁、粉碎、紙張碎除等)。

● 加密清除技術:利用加密技術達成資料清理使其無法回復,透過資料加密後將金鑰銷毀。CSP 應確保加密金鑰的永遠刪除。利用密碼學初始化採隨機數值,讓加密過程保有隨機性,加入至加密演算法中,可避免相同明文在相同金鑰下產生相同密文。

● 資料抹除技術:當儲存設備進行資料清理,對儲存媒體可採用安全實體資料抹除方法,例如資料歸零處理(Zeroization)、消磁、焚毀、粉碎、交叉式碎紙等。可依循業界公認標準與實務,例如 NIST SP 800-88 媒體清除指南(Guidelines for Media Sanitization)、美國國防部 DOD 5220.22-M 標準銷毀儲存媒體資料(軍規級的硬碟資料清除方法),透過資料三次覆寫(0、1、隨機字元)並執行驗證,使傳統硬碟上資料無法透過軟體復原。

● 資料銷毀驗證:應建立一套系統化流程,確認汰除儲存媒體的資料已被成功、完整地銷毀。透過將過程文件化,執行具有可稽核的驗證機制,確保銷毀結果可以被追溯與查核。

● 委外廠商管理:如果是透過委外商進行資料銷毀及處置時,該委外商應遵循公認的產業標準,並提供正式文件,證明資料已依程序處置。

● 文件紀錄與稽核:應將所有資料銷毀的詳細資訊納入追蹤管理系統,透過數位方式保存媒體清理證明(Digital Certificate of Media Disposition),清楚標示該媒體已完成清除或銷毀。紀錄內容應包括:處置日期、資料類型、處置方法、銷毀日期、授權人員、驗證結果,使紀錄可供日後稽核與法規遵循證明,確保可追溯性、合規性與責任歸屬。

● 主要與備份清除:主要儲存系統是組織正式運作的伺服器(Production);而備份儲存系統則是主要儲存系統的完整備份或增量備份(Backup)資料。資料清理應涵蓋所有儲存位置,包括主要與備份儲存媒體,且應包含暫存檔(Temporary Files)與過時檔案(Obsolete Files)的區域。

● 殘留資料清除:當清理正式系統的資料,同時亦須刪除備份系統中的副本,包含快取、暫存區、交換區等位置,避免資料在備份或殘留區域被還原。資料刪除必須全面,避免因備份或暫存檔殘留而造成資料外洩風險。

● 程序變更管理:所有執行安全資料銷毀及清除作業,僅能透過明確定義且正式核准的變更管理流程來執行,因資料銷毀屬於高風險作業,必須納入正式變更管理機制,避免誤刪、未授權刪除造成嚴重後果。

● 遵循資料隱私法規:確保資料銷毀流程符合所在地的資料隱私法規,例如個人資料保護法規、一般資料保護規則(GDPR)或加州消費者隱私法案(CCPA)等。

● 定期稽核與檢視:資料銷毀流程應定期稽核與檢討機制,包括實體媒體處置與資料銷毀作業細節,確保持續符合法規並維持其有效性。

至於針對 CSC 的資料安全清除控制,除了上述的安全要求,可特別附加要求:

● 主要與備份清除:CSC 應負責確認資料從正式與備份儲存媒體中刪除。

● 加密清除技術:在可行情況下CSC應採用金鑰管理機制以啟用加密銷毀(crypto shredding)。

● 制定合約協議:確保在與 CSP 的合約協議中,清楚說明資料處置的相關要求,並確保其遵循組織的資料銷毀政策,依據資料分類等級,符合相關法律與法規要求,對資料進行邏輯性與物理性銷毀。

資料盤點

資料盤點清冊是建立組織所保有資料的索引及映射關係,確保所有資料資產的全方位記錄,資料清單列表是詳細的資料資產目錄,對於組織業務或服務產生關鍵影響。建立資料清單是資料治理和實施管理系統的基本工作,例如風險管理、資料隱私影響評估(Data Privacy Impact Assessment;DPIA)等促進資料隱私合規的前置工作。此外,亦有助於組織透過提高資料處理的透明度來增強客戶的信任。

對於不同的 IaaS、PaaS 及 SaaS 雲端服務模式,本項的責任歸屬與實作責任是相依共享型(Shared-Dependent),CSP 與 CSC 皆需負責執行、維護資料盤點的作業,而且雙方在執行過程間是有關聯性的。CSP 須對 CSC 所產生的客戶資料處理,尤其在雲端環境對於衍生資料(Derived Data)的盤點,衍生資料是雲端系統或服務在運作過程中自動產生的輔助資料,而非使用者直接建立的原始資料,CSC 通常難以掌握細節,包含系統日誌、帳號存取紀錄等。另一方面,CSC 就保有的敏感資料或個人資料有進行全面盤點的責任。

我們設想 CSC 在執行關鍵資料盤點工作的相依性,例如須執行個人資料全面掃描、探索及發掘時,只能仰賴 CSP 提供的技術能力。此外, CSP為了滿足地區法令要求、司法請求或調查需要時,CSP 亦會需要存取 CSC 儲存雲端的敏感性或個人資料,在雙方的合約中應有所規範。

完整的資料欄位透過資料盤點過程,其建立及定期維護經由組織標示分級,至少包含敏感資料或個人資料(如客戶基本資料、交易資料、生物特徵資料等),並應貫穿整個資料生命週期,將資料盤點視為符合法規遵循所必要的工具。雙方可就下列安全要求建立共識及進行討論。

◆ 明確識別出 CSC 保有 的資料及 CSP 產生的衍生資料。

◆ 提供敏感及個人資料位置(例如雲端服務的識別碼)、數量與應用的可視化情境,並且透過資料掃描或定期稽核等方法來完成。

◆ 涵蓋的資料類型包括結構化資料(例如資料庫)與非結構化資料(例如電子檔案、電子郵件等)及相關的 Metadata。

◆ 識別出資料處理、匯出或刪除的程序,詳細描述敏感或個人資料使用方式,以及誰可以存取、誰是該資料的存取者、與誰共享、存放地理位置及保留期限等資訊。

◆ 追蹤在組織內、跨部門或組織外部傳送的資料時,不同角色間的流動方向(例如在第三方、商業夥伴、供應商)。

◆ 說明資料受到安全保護的方式,以及組織指定何人負責資料保護工作。

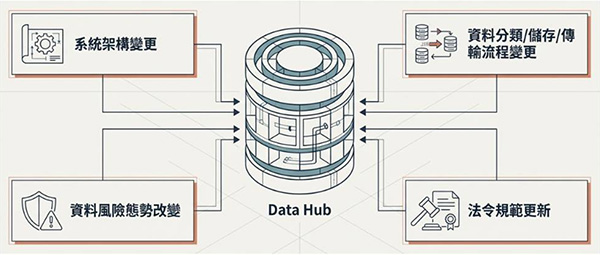

◆ 資料盤點清冊應持續更新並設定觸發條件,例如:設計每日或在特定條件下執行盤點,當系統架構變更、資料分類變更、資料儲存、傳輸或處理流程變更、資料風險態勢變更或法令變更時,啟動資料清單更新機制。

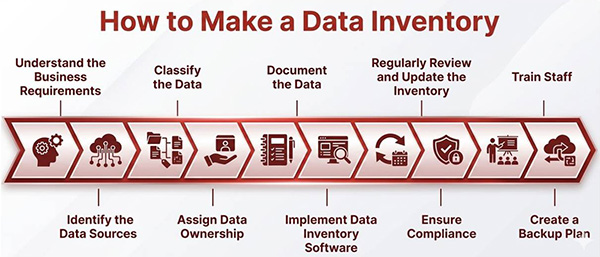

建立資料盤點清冊對於組織導入,在初期常具有挑戰性,透過系統化方式可簡化盤點作業,將流程分解為易於管理的步驟,將所有資料列於清單以利持續進行維護工作。

■ 步驟1:業務需求盤點

建立資料清單的第一步是了解業務需求,明確組織營運及做出決策所需要的資訊,再從中找出特別要關注的敏感及個人資料。

■ 步驟2:確定資料所在

識別組織中所有資料來源,包括資料庫、應用程式、電子表單及電子郵件等,應包含任何儲存資料的儲存媒體。

■ 步驟3:資料進行分類

針對資料進行分類,分類可預先設定標籤,分類可以依照不同需要,例如:資料類型、敏感度及與業務運營的相關性等。

■ 步驟4:確認資料所有權

資料分類完成後,為每個資料集指定所有者,所有者要負責資料準確性、完整性和安全性,組織指定由專人或專責部門來執行。

■ 步驟5:記錄資料元素

記錄每個資料元素,包括基本描述、來源、所有者、格式、用途及資料流,完整記錄能夠確保需要使用資料的人員可以簡單存取和理解資料。

■ 步驟6:建立資料清冊

為了維持資料清冊的可管理性和高效性,可考慮使用試算表或軟體等輔助工具,幫助建立及維護清單。

■ 步驟7:定期檢查更新清冊

由於資料是動態隨著業務、法令、時間等變化,因此定期審查和更新對於保持資料清冊的準確性和相關性至關重要。

■ 步驟8:確保合規性

資料清冊應符合相關的資料隱私法遵,考慮因地域性的不同而進行調適,例如個人資料保護法、特定領域規範、一般資料保護規則(GDPR)、加州消費者隱私法案(CCPA)等。

■ 步驟9:進行員工訓練

組織內員工應該理解資料盤點清冊,定期培訓確保專人及員工確知有效地執行或使用資料盤點清冊。

■ 步驟10:制定備份計畫

應制定資料備份計畫,以保護組織免遭受潛在的資安威脅,降低資料遺失或外洩影響,確保業務的連續性。

(本文授權非營利轉載,請註明出處:CIO Taiwan)