文/中華數位

近期出現多起偽冒「全支付(PXPay Plus)」的釣魚郵件與隨之而來的盜刷事件。攻擊者利用高度擬真的郵件與多重跳轉的假網站,誘導使用者完成手機驗證(OTP),繼而竊取帳號並執行不當交易。

Softnext中華數位科技,透過下方簡單明瞭的方式說明全支付盜刷詐騙是怎麼做的、你該如何判斷與保護自己,以及若不幸受害時的處理步驟。

全支付詐騙盜刷是如何運作的?

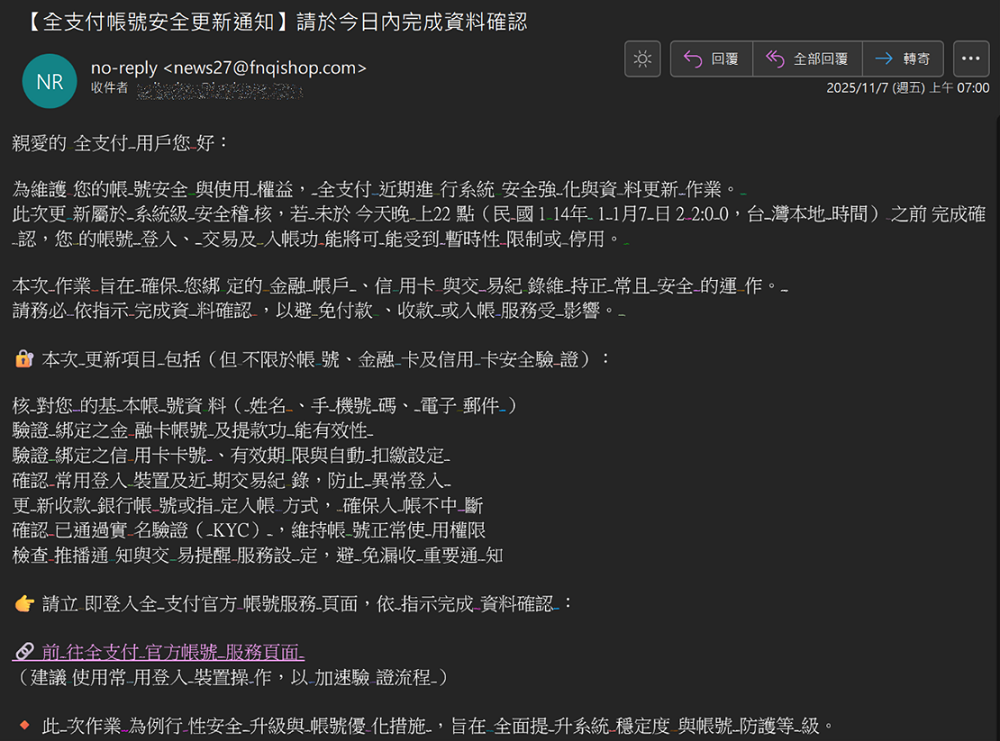

- 偽冒寄件:受害者收到看似官方的郵件,例如:寄件人顯示為 no-reply <news27@fnqishop.com>(並非官方 @pxpayplus.com)。

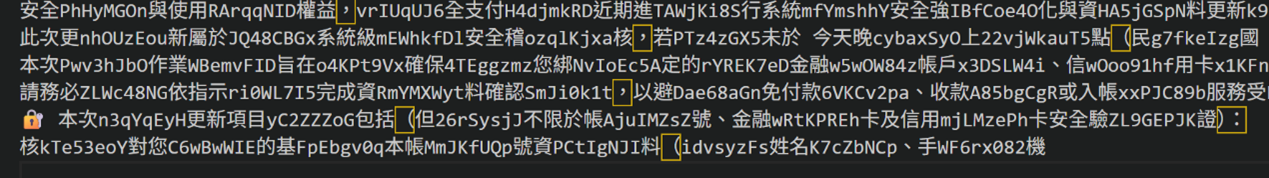

- 內文偽裝:郵件內容看起來像官方通知,逼迫或催促使用者「完成實名認證」或「維持使用權限」。攻擊者甚至在文字中加入不可見字元(zero-width characters)來混淆自動檢測,使郵件更難被濾掉。

實際上郵件內容被插入了許多不可見字元用以妨害安全分析

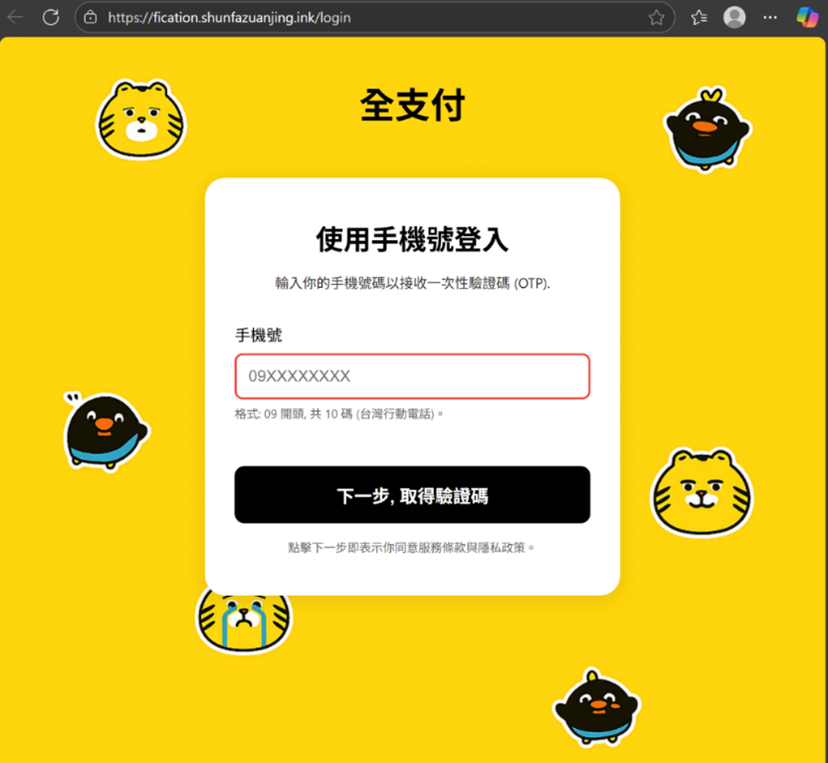

- 中繼跳轉:郵件內的連結會先到一個中繼域名(例如 intl-asia-c7.com),再由該頁面自動跳轉(meta-refresh)到真正的釣魚網站(例如 hxxps://fication.shunfazuanjing.ink/login)。

- 假網站詐取 OTP:最終的釣魚網站(例如 hxxps://fication.shunfazuanjing.ink/login)模擬全支付的登入或驗證介面,要求輸入手機號碼與收到的 OTP。使用者一旦輸入,攻擊者可能立即用該資訊登入真實帳號並盜刷。

為什麼這麼容易受騙?

- 郵件語氣的緊迫感(如「若不馬上驗證帳號將被停用」),讓人慌忙。

- 偽造的寄件人與高度擬真的頁面會造成視覺誤判。

- 多層跳轉與不可見字元讓一般的自動過濾與人眼辨識都變得困難。

一般使用者應該怎麼做?

郵件防詐7件事

- 切勿點擊郵件內可疑連結:收到要求驗證或更新資料的郵件,請先不要點擊任何連結。

- 透過官方 App 或直接輸入官方網址登入:若擔心帳號問題,請打開官方 App 或手動輸入 pxpayplus.com(或官方公布的網址),在官方介面確認通知。

- 檢查寄件人完整電郵地址:若寄件人網域不是官方(例如不是 @pxpayplus.com),就提高警覺。

- 不要透過郵件提供 OTP、身分證或銀行卡號:任何透過郵件要求輸入一次性密碼或金融資料的情形,極可能是詐騙。

- 若已輸入資料或 OTP,立即採取行動:見下方「若已中標要做的事」。

- 啟用更強的二階段驗證(非僅 SMS):若平台支援,優先使用驗證器(Authenticator app)或更安全的方式。

- 保留證據並通報:保留郵件原文截圖、釣魚網址與相關簡訊,並通報全支付客服與相關單位。

若不慎輸入資料,請立刻做這些事!

- 立刻登入官方帳號更改密碼(不要再將同一密碼使用於其他服務)。

- 聯絡全支付客服要求凍結帳號或暫停交易。

- 聯絡發卡銀行或金融機構,請求監控可疑交易或暫時停用相關卡片。

- 若有款項被轉出或盜刷,向警方報案並保留證據(郵件、簡訊、交易紀錄)。

- 檢查手機與電腦是否有異常(簡訊轉發設定、未授權之應用),必要時更換重要帳號密碼並啟用更強驗證方式。

企業與內部教育的簡單訓練重點

- 警覺「緊迫語氣」郵件:任何要求「馬上驗證、馬上提供 OTP」的郵件,先停三秒再處理。

- 核對寄件人網域:看完整寄件人電郵,若非官方網域,請不要點擊連結。

- 驗證網址而非連結顯示文字:把滑鼠移到連結上(或長按)查看真實網址,若與宣稱公司不符即停止。

- 透過官方管道驗證通知:遇到資安相關通知,先用官方 App 或官網查詢,不透過郵件回覆。

- 遇到可疑郵件時上報:把郵件截圖與相關資訊回報 IT/資安團隊,讓公司能統一通報與封鎖。

保持冷靜、以官方通路為主、立即通報

這波假冒「全支付」的詐騙利用了高度擬真的郵件與多層跳轉的假網站,並以社交工程(催促、恐嚇)來促使受害者匆忙提供手機與 OTP。一旦上當,損失可能立即發生。面對類似情況,最重要的是保持冷靜、不要點郵件連結、只透過官方通路處理、並立即通報客服與銀行。